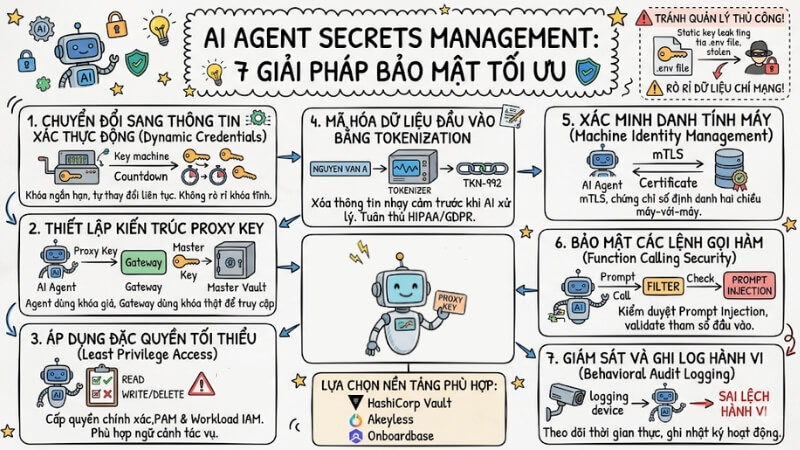

AI Agent Secrets Management: 7 giải pháp bảo mật tối ưu

Rò rỉ API key là một trong những nguyên nhân nghiêm trọng nhất dẫn đến rò rỉ dữ liệu, chiếm quyền hệ thống và gây thiệt hại tài chính lẫn uy tín ở mức nặng nề, thay vì chỉ là một lỗi bảo mật nhỏ lẻ. Khi trao quyền tự quyết cho AI, bạn đang tạo ra một điểm yếu chí mạng nếu vẫn sử dụng phương pháp quản lý mật khẩu thủ công. Trong bài viết này, mình sẽ hướng dẫn bạn 7 chiến lược quản lý bí mật cho AI Agent (AI Agent Secrets Management) thực chiến để bảo vệ tuyệt đối các “tài khoản kỹ thuật” mà AI Agent và hệ thống sử dụng để truy cập API, dữ liệu và dịch vụ.

Những điểm chính

- Định nghĩa lại bảo mật phi con người: Hiểu rõ AI Agent Secrets Management là quy trình bảo vệ các "tài khoản kỹ thuật" (máy-với-máy) – mắt xích quan trọng nhất để ngăn chặn rò rỉ dữ liệu ở quy mô lớn.

- Nhận diện rủi ro từ khóa tĩnh: Lý giải lý do tệp

.envvà các phương pháp quản lý thủ công là "tử huyệt" khiến hệ thống dễ bị tấn công qua các kho mã nguồn (CI/CD). - 7 chiến lược bảo mật thực chiến: Trang bị lộ trình từ việc áp dụng thông tin xác thực động (Dynamic Credentials), kiến trúc Proxy Key, đến mã hóa Tokenization và quản lý danh tính máy (Machine Identity).

- Kiến trúc Proxy Key chuẩn mực: Hiểu luồng hoạt động an toàn nơi Agent không bao giờ tiếp xúc trực tiếp với khóa gốc, giúp cô lập rủi ro và tăng cường khả năng kiểm soát.

- Lựa chọn nền tảng phù hợp: So sánh HashiCorp Vault, Akeyless và Onboardbase để tìm ra giải pháp quản lý bí mật tối ưu cho quy mô doanh nghiệp hoặc startup.

- Giải đáp thắc mắc (FAQ): Làm rõ cách áp dụng Zero Trust cho AI, cân bằng giữa bảo mật và độ trễ (latency), cùng sự khác biệt sống còn giữa khóa động và khóa tĩnh trong kỷ nguyên Generative AI.

AI Agent Secrets Management là gì?

Định nghĩa cơ bản về quản lý bí mật cho AI

Quản lý bí mật cho AI Agent (AI Agent Secrets Management) là quá trình lưu trữ, phân phối và thu hồi an toàn các thông tin xác thực như khóa API, token, chứng chỉ,… dành riêng cho trí tuệ nhân tạo. Sự khác biệt cốt lõi nằm ở đối tượng: hệ thống này bảo vệ định danh phi con người (non-human identity protection) - tức các tài khoản/khoá truy cập mà hệ thống và AI Agent dùng để kết nối dịch vụ, chứ không phải người dùng.

Các hệ thống này hoạt động tự chủ với tốc độ cao, khác hẳn tài khoản người dùng truyền thống. Do đó, bảo vệ các “tài khoản kỹ thuật” này là cốt lõi của bảo mật thông tin xác thực cho AI Agent (credential security for AI agents).

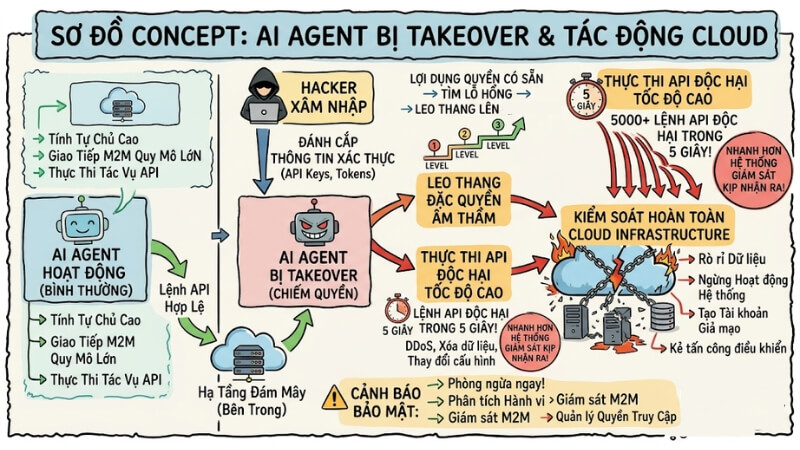

Vai trò của bảo mật thông tin trong hệ thống AI Agent

AI Agent có tính tự chủ cực cao và liên tục thực hiện giao tiếp máy-với-máy ở quy mô lớn (machine-to-machine scale). Nếu hacker chiếm đoạt được thông tin xác thực từ một Agent, chúng có thể âm thầm leo thang đặc quyền để kiểm soát toàn bộ hạ tầng đám mây.

Cảnh báo: Một AI Agent (High autonomy) bị xâm nhập có thể thực thi hàng ngàn lệnh API độc hại chỉ trong vài giây trước khi hệ thống giám sát kịp nhận ra.

AI Agent bị chiếm quyền và ảnh hưởng đến Cloud Infrastructure

Tại sao phương pháp AI Agent Secrets Management truyền thống không còn phù hợp?

Rủi ro từ khóa tĩnh và tệp .env

Quản lý khóa tĩnh (static secrets) bằng tệp .env hoặc mã hóa trực tiếp vào mã nguồn là phương pháp cực kỳ nguy hiểm. Một sơ suất nhỏ khi commit code lên GitHub hoặc lưu trữ trong các pipeline tự động (Automated Pipeline Security (CI/CD)) có thể để lộ toàn bộ OpenAI API key của bạn cho tin tặc. Khóa tĩnh không có khả năng tự thay đổi hoặc hết hạn nên sẽ dễ dàng trở thành mục tiêu béo bở cho hacker.

Lời khuyên thực chiến: Bạn tuyệt đối không được lưu trữ tệp .env chứa khóa thật trên các kho lưu trữ mã nguồn, kể cả kho lưu trữ riêng tư (private repo). Thay vào đó, bạn hãy sử dụng các công cụ quản lý biến môi trường chuyên dụng.

Hạn chế của các Vault truyền thống trước sự linh hoạt của AI

Các hệ thống Vault cũ được thiết kế cho máy chủ tĩnh nên không thể theo kịp tốc độ linh hoạt của AI. Nhược điểm lớn nhất là độ trễ cao và thiếu khả năng cấp phát tức thời (Just‑in‑time (JIT) provisioning).

Trong khi đó, AI Agent lại cần đưa ra quyết định dựa trên nhận thức ngữ cảnh (Context‑aware authentication) trong mili‑giây, vì vậy nếu phải chờ đợi các quy trình xác thực cồng kềnh, toàn bộ luồng tự động hóa sẽ bị tắc nghẽn.

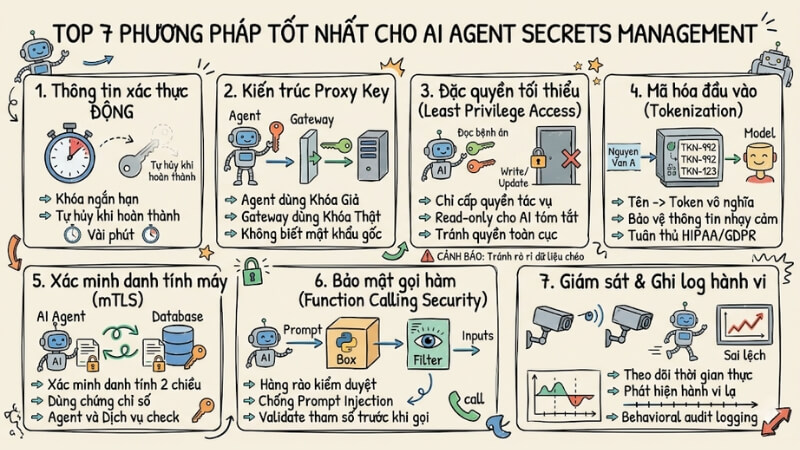

Top 7 phương pháp tốt nhất cho AI Agent Secrets Management

1. Chuyển đổi sang thông tin xác thực động (Dynamic Credentials)

Thay vì cấp một khóa API (API key) dùng vĩnh viễn, bạn hãy sử dụng thông tin xác thực động (Dynamic credentials). Đây là các khóa ngắn hạn chỉ tồn tại trong vài phút. Cụ thể như sau:

- AI Agent gửi yêu cầu quyền truy cập vào dịch vụ đích.

- Hệ thống tạo ra một khóa xác thực dùng một lần (Real-time credential dynamism).

- Sau khi Agent hoàn thành tác vụ (hoặc hết thời gian quy định), khóa tự động bị tiêu hủy, loại bỏ rủi ro đánh cắp.

2. Thiết lập kiến trúc Proxy Key

Trong Proxy key architecture cho AI automation, Agent không bao giờ giao tiếp trực tiếp với dịch vụ cuối. Vì vậy, bạn nên thiết lập một Gateway trung gian để Agent sử dụng "khóa giả" (Proxy key) khi gọi Gateway. Gateway xác thực Agent, sau đó tự đổi lấy khóa thật để gửi yêu cầu đi. Cơ chế này đảm bảo Agent không bao giờ nắm giữ mật khẩu gốc.

3. Áp dụng đặc quyền tối thiểu (Least Privilege Access)

Bạn tuyệt đối không được cấp quyền truy cập toàn cục cho một AI. Thay vào đó, bạn hãy áp dụng nguyên tắc đặc quyền tối thiểu (Least Privilege Access) bằng cách tích hợp Quản lý Truy cập Đặc quyền (Privileged Access Management - PAM) và Quản lý Danh tính và Truy cập cho Tác vụ (Workload IAM).

Việc phân quyền phải gắn liền với ngữ cảnh tác vụ, ví dụ: Một AI Agent chuyên tóm tắt bệnh án chỉ được cấp quyền Read-only vào database, tuyệt đối không có quyền chỉnh sửa.

Cảnh báo: Việc cấp quyền dư thừa cho AI Agent là một trong những nguyên nhân quan trọng dẫn đến rò rỉ dữ liệu và phơi lộ dữ liệu chéo giữa các hệ thống nội bộ.*

4. Mã hóa dữ liệu đầu vào bằng Tokenization

Trước khi đưa dữ liệu vào mô hình AI phân tích, mọi thông tin nhạy cảm phải được mã hóa bằng cách thay thế (Tokenization). Ví dụ: Tên "Nguyen Van A" sẽ biến thành "TKN-992". AI chỉ xử lý trên các chuỗi Token vô nghĩa này. Đây là chiến lược bắt buộc để đảm bảo tuân thủ các quy định pháp lý khắt khe như tuân thủ HIPAA/GDPR (HIPAA/GDPR compliance).

5. Xác minh danh tính máy (Machine Identity Management)

Giao tiếp giữa AI và hệ thống nội bộ cần được định danh hai chiều qua giao thức mTLS (Mutual Transport Layer Security). Trong đó, Quản lý Danh tính Máy (Machine Identity Management) sử dụng cơ chế xác minh dựa trên chứng chỉ số (Certificate-based verification) do tổ chức phát hành. Khi Agent gọi cơ sở dữ liệu, cơ sở dữ liệu sẽ kiểm tra tính hợp lệ của chứng chỉ. Nếu đúng, kết nối mới được thiết lập.

6. Bảo mật các lệnh gọi hàm (Function Calling Security)

Khi sử dụng OpenAI API để kích hoạt Function Calling, AI có thể gọi các hàm hệ thống bên ngoài. Bạn phải thiết lập hàng rào kiểm duyệt nghiêm ngặt (AI Governance and Risk Management) vì tin tặc có thể dùng Prompt Injection ép AI gọi hàm để tuồn dữ liệu ra ngoài. Khi đó, việc bảo mật các lệnh gọi hàm sẽ yêu cầu xác thực (validate) toàn bộ tham số đầu vào trước khi thực thi.

7. Giám sát và ghi log hành vi (Behavioral Audit Logging)

Hệ thống cần theo dõi mọi hành vi của AI Agent theo thời gian thực, và bất kỳ sự sai lệch nào so với mẫu hoạt động chuẩn đều phải được ghi nhận (Behavioral audit logging).

- Kịch bản thực tế: Nếu Agent luôn truy cập từ IP máy chủ ở Tokyo, nhưng đột nhiên có request từ châu Âu, hệ thống sẽ tự động kích hoạt Context-aware revocation (thu hồi khóa theo ngữ cảnh) và ngắt kết nối ngay lập tức.

Top 7 phương pháp tốt nhất cho AI Agent Secrets Management

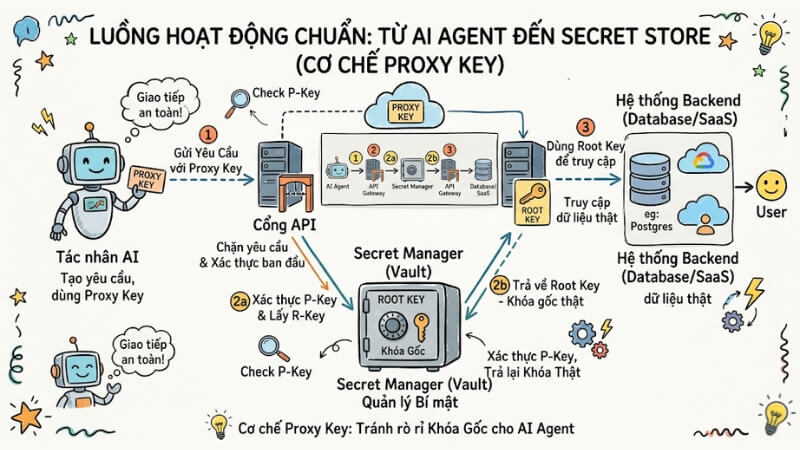

Kiến trúc Proxy Key hoạt động như thế nào trong thực tế?

Luồng hoạt động chuẩn từ AI Agent đến Secret Store

Luồng hoạt động chuẩn từ AI Agent đến Secret Store

[AI Agent] --(Proxy Key)--> [API Gateway] --(Validate)--> [Secret Manager]

|

(Fetch Root Key)

V

[Database/SaaS]

Luồng kỹ thuật chuẩn qua Proxy Architecture đến Secret Manager:

- AI Agent gửi yêu cầu xử lý, mang theo Proxy Key, đến API Gateway.

- Gateway kiểm tra định danh và quyền hạn hiện tại của Agent.

- Nếu hợp lệ, Gateway âm thầm truy xuất Root Key từ Secret Store.

- Gateway sử dụng Root Key để giao tiếp với đích đến và chỉ trả kết quả cuối cùng về cho Agent.

Ưu điểm trong việc mở rộng quy mô (Multi-cloud AI Orchestration)

Khi triển khai hệ thống phân tán trên AWS, Azure, GCP, kiến trúc Proxy Key giúp thống nhất bài toán quản lý danh tính. Bạn không cần cấu hình thủ công API key cho từng đám mây. Kiến trúc này hỗ trợ Multi-cloud AI orchestration, đồng bộ hóa luồng công việc vào một hệ thống Enterprise Identity and Access Management (IAM) duy nhất.

Lời khuyên thực chiến: Bạn nên quản lý vòng đời Proxy Key tại một Control Plane để dễ dàng theo dõi và thu hồi đồng loạt trên mọi nền tảng đám mây.

Công cụ và hệ sinh thái quản lý bảo mật phổ biến

Dưới đây là so sánh 3 nền tảng nổi bật trong DevSecOps Ecosystem:

| Công cụ | Ưu điểm | Nhược điểm | Đối tượng phù hợp |

|---|---|---|---|

| HashiCorp Vault | Là tiêu chuẩn ngành, bảo mật cực kỳ mạnh mẽ, hỗ trợ hệ sinh thái plugin đa dạng. | Cấu hình phức tạp, chi phí vận hành cao, độ trễ khi xử lý linh động quy mô lớn. | Doanh nghiệp lớn (Enterprise) có đội ngũ DevOps chuyên trách. |

| Akeyless | Là giải pháp dạng SaaS (Vaultless), tích hợp rất tốt danh tính máy ảo. | Phụ thuộc vào kết nối internet và tính ổn định của nền tảng nhà cung cấp. | Đội ngũ ưu tiên giải pháp Cloud-native, không muốn quản lý hạ tầng vật lý. |

| Onboardbase | Dễ thiết lập, triển khai môi trường an toàn nhanh chóng, hỗ trợ sẵn kiến trúc Proxy Key. | Hệ sinh thái tích hợp chưa phong phú bằng các nền tảng lâu đời. | Startup, nhóm phát triển AI linh hoạt cần tốc độ triển khai nhanh. |

Giải đáp thắc mắc thường gặp về AI Agent Secrets Management

Kiến trúc Zero Trust áp dụng vào AI Agent như thế nào?

Zero Trust Architecture cho AI nghĩa là không tin tưởng bất kỳ Agent nào, kể cả khi nó chạy trong mạng nội bộ. Mọi yêu cầu truy cập đều phải được xác thực danh tính liên tục, kiểm tra ngữ cảnh (IP, thời gian, luồng xử lý) và mã hóa toàn bộ dữ liệu truyền tải trước khi được hệ thống phê duyệt.

Tôi có thể tiếp tục sử dụng biến môi trường (.env) ở giai đoạn Test không?

Bạn có thể dùng .env ở môi trường Local để phát triển nhanh. Tuy nhiên, khi triển khai lên môi trường Production, bạn tuyệt đối phải loại bỏ. Hãy chuyển sang cơ chế tiêm biến môi trường tự động (environment injection) qua các Secret Manager để tránh lưu lại dấu vết trên log máy chủ.

Làm sao để cân bằng giữa bảo mật và hiệu suất hoạt động (độ trễ) của AI Agent?

Để giảm độ trễ do gọi Secret Manager liên tục, bạn hãy triển khai cơ chế Caching cục bộ (lưu khóa tạm thời trong RAM) được mã hóa bằng KMS. Đồng thời, đặt Vault trong cùng mạng nội bộ (VPC) với AI Agent để tối ưu hóa thời gian phản hồi tín hiệu.

Chênh lệch giữa Dynamic Secrets và Static Secrets cho Generative AI là gì?

Sự khác biệt giữa Khóa động (Dynamic Secrets) và Khóa tĩnh (Static Secrets) cho Generative AI nằm ở thời gian tồn tại:

- Static secrets: Giống như "chìa khóa nhà". Nếu AI làm mất, kẻ gian có thể mở cửa hệ thống của bạn bất cứ lúc nào.

- Dynamic secrets: Giống như mã OTP ngân hàng. Khóa động chỉ dùng được một lần hoặc tồn tại trong thời gian cực ngắn, loại bỏ hoàn toàn giá trị nếu bị đánh cắp.

AI Agent Secrets Management là gì?

AI Agent Secrets Management là việc quản lý an toàn các thông tin nhạy cảm như API keys, mật khẩu và chứng chỉ truy cập mà các AI agents cần để hoạt động. Nó tập trung vào bảo vệ định danh phi con người (non-human identities) và đảm bảo các hệ thống tự động hóa giao tiếp an toàn.

Tại sao phương pháp quản lý bí mật truyền thống không còn phù hợp với AI Agent?

Các phương pháp truyền thống như khóa tĩnh (static secrets) và tệp .env không còn phù hợp vì AI agents hoạt động với tính tự chủ cao, thay đổi ngữ cảnh liên tục và yêu cầu cấp phát tức thời. Vault truyền thống thường có độ trễ và không đáp ứng được nhu cầu linh hoạt này.

Xem thêm:

- MCP Use Cases: Giải pháp kết nối AI với mọi dữ liệu doanh nghiệp

- MCP Transport là gì? Tìm hiểu cơ chế truyền tải của Model Context Protocol

- MCP Transport là gì? Tìm hiểu cơ chế truyền tải của Model Context Protocol

AI Agent Secrets Management không đơn thuần là cất giấu các chuỗi ký tự, mà là xây dựng một Cybersecurity Framework linh hoạt: Định danh động, cấp quyền tức thời và thu hồi tự động. Đã đến lúc bạn cần đánh giá lại toàn bộ hệ thống CI/CD hiện tại, loại bỏ khóa tĩnh trước khi AI Agent vô tình mở cửa hạ tầng cho tin tặc!